Em anos recentes, as opções de acesso remoto no mercado cresceram muito. Seja pelo aumento do trabalho à distância, ou pelo surgimento de dispositivos IoT (Internet of Things).

Mas, na prática, o acesso remoto não só é bem mais útil do que parece, mas também é bem mais antigo! E por falar nisso…

O acesso remoto (provavelmente) é mais antigo que você imagina

Quando falamos de acesso remoto, a sensação é de que se trata de uma tecnologia muito moderna e nova, mas as ideias iniciais surgiram já nos anos 1980!

Inclusive, ainda podemos encontrar pelo Google Livros uma propaganda do PC Anywhere, antigo app de acesso remoto da Symantec, em uma edição de 1986 da revista InfoWorld. Isso faz do PC Anywhere antigo o bastante a ponto de ter iniciado como um app para o Microsoft DOS!

Mas, com o passar do tempo, e mudanças tecnológicas, novos apps mais seguros surgiram. Com isto, até mesmo a Symantec abandonou seu app, avisando a todos os usuários em 2012 que parassem de usar o PC Anywhere. Hoje em dia, o app nem sequer consta mais no site do seu desenvolvedor.

Isto demonstra a importância da segurança digital no mundo do acesso remoto. Ela não só é parte fundamental de um bom app, como a sua falta pode levar algumas soluções à falência – e assim ocorre há décadas.

Mas o que é o acesso remoto, afinal?

De forma resumida, acesso remoto diz respeito a qualquer ferramenta usada para acessar alguma máquina à distância, usando a internet.

Em sua maioria, são apps para acessar computadores ou celulares, mas também podem incluir outros dispositivos. Estes acessos vêm em duas principais formas: supervisionados ou não-supervisionados.

Os acessos supervisionados são os mais tradicionais, que vêm â mente de imediato. Sempre que alguém pede liberação do acesso, estamos falando de um acesso supervisionado. A ideia é que o usuário supervisiona o técnico, liberando o acesso ou cancelando se algo estiver errado.

Já o não-supervisionado é aquele acesso que pode ser feito sem interferir com o trabalho do usuário – que, inclusive, pode continuar mexendo na máquina ou até sair da frente do computador sem afetar o acesso. Como resultado, este acesso pede por mais confiança entre os colaboradores, já que o usuário final pode nem perceber que o acesso aconteceu.

Para entender melhor o acesso não-supervisionado, recomendamos este artigo dedicado ao tema em nosso blog: clique aqui.

Todos estes apps funcionam da mesma forma?

Não, diferentes apps usam tecnologias diferentes para a conexão. Esta variação é o que leva o mercado a ter tantas opções hoje em dia, enquanto um app como o PC Anywhere não existe mais.

Inclusive, nem sempre o acesso é pela internet! Existem opções onde o acesso ocorre através de uma rede local (LAN).

Tendo dito isto, precisamos responder à pergunta que não quer calar…

Quando e por que fazer estes acessos?

Como toda ferramenta versátil, o acesso remoto possui várias utilidades.

O principal uso é simples: acessar algum computador seu à distância. Isto é particularmente comum entre entusiastas de tecnologia, que possuem vários computadores – assim, todos os dispositivos ficam ao seu alcance, desde que o usuário esteja conectado.

Mas, especialmente em anos recentes, o acesso remoto se tornou uma grande ferramenta para empresas. Seus usos nesse ambiente vão de suporte técnico à distância a controle de hardware e segurança.

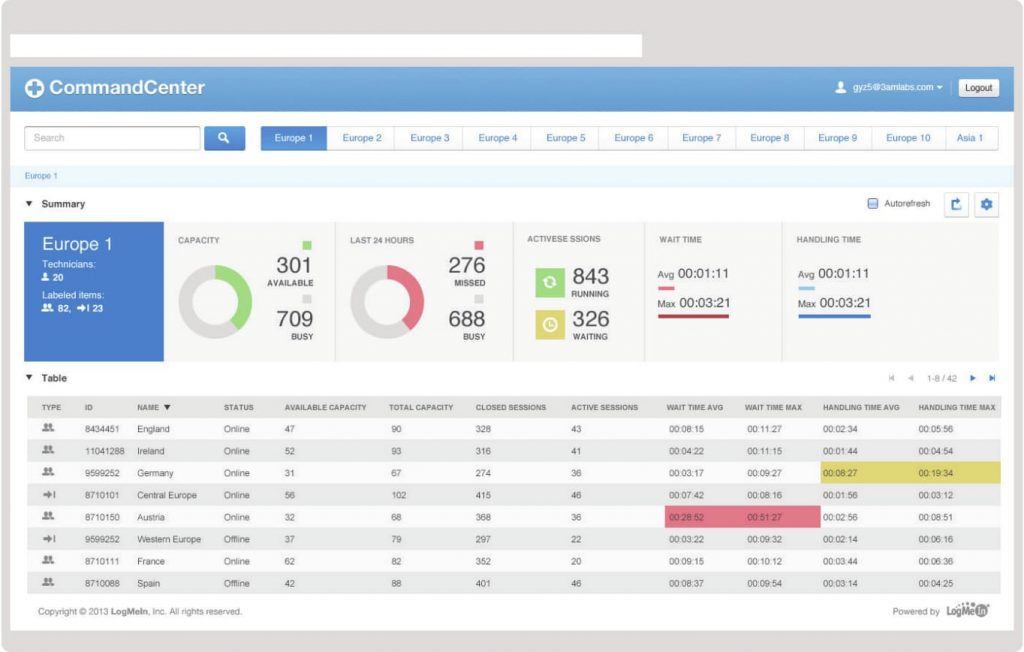

Os usos são tão diversos que é comum encontrar empresas com vários softwares, um para cada uso distinto. Um exemplo claro disto é a LogMeIn, que conta com três principais soluções envolvendo acesso remoto:

- LogMeIn Pro: para acesso individual pessoal ou para famílias;

- Rescue: fornecendo suporte técnico a clientes;

- Central: para TI interna e suporte técnico a colaboradores.

Com todas estas opções, é fácil ver que o acesso remoto pode ser bastante útil – ainda mais para empresas. Então, saber se vale à pena e qual ferramenta é mais indicada depende do seu objetivo.

E tudo isso é seguro?

A resposta a esta pergunta depende do app que você escolher.

Já comentamos antes sobre brechas de segurança, inclusive algumas envolvendo apps de acesso remoto, neste artigo. Então, na prática, é preciso saber escolher uma boa solução.

Pesquise a fundo, veja o que usuários e desenvolvedores têm a dizer sobre as opções de segurança, e não dê o acesso a uma pessoa qualquer.

Tendo a garantia de que o app é seguro e de que a pessoa acessando sua máquina é confiável, sim, o acesso remoto se torna algo seguro, que pode ser realizado sem preocupações.

Afinal, não é à toa que milhares de empresas mundo afora trabalham com estes apps diariamente!